Связь между двумя компьютерами (показаны серым), подключенными через третий компьютер (показан красным), который действует как прокси-сервер. Боб не знает, кому идет информация, поэтому прокси-серверы могут использоваться для защиты конфиденциальности.

Связь между двумя компьютерами (показаны серым), подключенными через третий компьютер (показан красным), который действует как прокси-сервер. Боб не знает, кому идет информация, поэтому прокси-серверы могут использоваться для защиты конфиденциальности. В компьютерных сетях прокси-сервер - это сервер приложение или устройство, которое действует как посредник для запросов от клиентов, ищущих ресурсы с серверов, которые предоставляют эти ресурсы. Таким образом, прокси-сервер функционирует от имени клиента при запросе услуги, потенциально маскируя истинное происхождение запроса к серверу ресурсов.

Вместо прямого подключения к серверу, который может выполнять запрошенный ресурс, например файл или веб-страницу, клиент направляет запрос на прокси-сервер, который оценивает запрос и выполняет необходимые сетевые транзакции. Это служит способом упростить или контролировать сложность запроса или предоставить дополнительные преимущества, такие как балансировка нагрузки, конфиденциальность или безопасность. Прокси-серверы были разработаны для добавления структуры и инкапсуляции в распределенных систем.

Прокси-сервер может находиться на локальном компьютере пользователя или в любой точке между ними. компьютер и целевые серверы в Интернете. Прокси-сервер, который передает неизмененные запросы и ответы, обычно называется шлюзом или иногда туннельным прокси. Прямой прокси-сервер - это прокси-сервер с выходом в Интернет, используемый для извлечения данных из широкого спектра источников (в большинстве случаев из любого места в Интернете). Обратный прокси-сервер обычно является внутренним прокси-сервером, который используется в качестве внешнего интерфейса для управления и защиты доступа к серверу в частной сети. Обратный прокси-сервер обычно также выполняет такие задачи, как балансировка нагрузки, аутентификация, дешифрование и кэширование.

Открытые прокси-серверы, перенаправляющие запросы от и до любого места в Интернете.

Открытые прокси-серверы, перенаправляющие запросы от и до любого места в Интернете. открытый прокси - это прокси-сервер пересылки, доступный любому пользователю Интернета. По состоянию на 2008 год Гордон Лайон оценивает, что в Интернете работают «сотни тысяч» открытых прокси.

X-Forwarded-For, также можно получить исходный IP-адрес. Основное преимущество использования этого типа сервера заключается в том, что он способен кэшировать веб-сайт для более быстрого поиска. Обратный прокси-сервер, принимающий запросы из Интернета и пересылающий их на серверы во внутренней сети. Те, кто делает запросы, подключаются к прокси и могут не знать о внутренней сети.

Обратный прокси-сервер, принимающий запросы из Интернета и пересылающий их на серверы во внутренней сети. Те, кто делает запросы, подключаются к прокси и могут не знать о внутренней сети. A обратный прокси (или суррогат) - это прокси-сервер, который кажется клиентам обычным сервером. Обратные прокси-серверы пересылают запросы на один или несколько обычных серверов, которые обрабатывают запрос. Ответ прокси-сервера возвращается, как если бы он пришел непосредственно с исходного сервера, в результате чего клиент не знает исходный сервер. Обратные прокси-серверы устанавливаются по соседству с одним или несколькими веб-серверами. Весь трафик, исходящий из Интернета и предназначенный для одного из соседних веб-серверов, проходит через прокси-сервер. Использование «обратного» происходит от его аналога «прямого прокси», поскольку обратный прокси находится ближе к веб-серверу и обслуживает только ограниченный набор веб-сайтов. Можно указать несколько причин для установки обратных прокси-серверов:

A фильтрация контента веб-прокси-сервер обеспечивает административный контроль над контентом, который может ретранслироваться в одном или обоих направлениях через прокси. Он обычно используется как в коммерческих, так и в некоммерческих организациях (особенно в школах), чтобы гарантировать, что использование Интернета соответствует политике допустимого использования.

Прокси-серверы фильтрации содержимого часто поддерживают аутентификацию пользователя для управления Интернетом. доступ. Он также обычно создает журналы либо для предоставления подробной информации об URL-адресах, к которым обращаются определенные пользователи, либо для отслеживания статистики использования полосы пропускания. Он также может взаимодействовать с антивирусным программным обеспечением на основе демона и / или ICAP для обеспечения защиты от вирусов и других вредоносных программ путем сканирования входящего контента в режиме реального времени. до того, как он попадет в сеть.

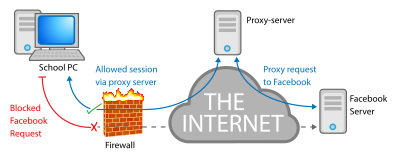

Многие рабочие места, школы и колледжи ограничивают доступ к веб-сайтам и онлайн-сервисам в их зданиях. Правительства также подвергают цензуре нежелательный контент. Это делается либо с помощью специализированного прокси, называемого фильтром содержимого (доступны как коммерческие, так и бесплатные продукты), либо с помощью протокола расширения кеша, такого как ICAP, который позволяет расширять подключаемые модули для открытых архитектура кеширования.

Веб-сайты, которые обычно используются учащимися для обхода фильтров и доступа к заблокированному контенту, часто включают прокси-сервер, с которого пользователь может затем получить доступ к веб-сайтам, которые фильтр пытается заблокировать.

Запросы могут быть отфильтрованы несколькими способами, такими как URL или черные списки DNS, URL фильтрация регулярных выражений, MIME фильтрация или фильтрация по ключевым словам. Черные списки часто обеспечиваются и поддерживаются веб-фильтрации компании, часто сгруппированы по категориям (порнография, азартные игры, шопинг, социальные сети, и т.д..).

Предполагая, что запрошенный URL-адрес приемлем, содержимое затем выбирается прокси-сервером. На этом этапе на обратном пути может быть применен динамический фильтр. Например, файлы JPEG могут быть заблокированы на основе совпадений телесного тона, или языковые фильтры могут динамически обнаруживать нежелательный язык. Если контент отклонен, запрашивающей стороне может быть возвращена ошибка HTTP-выборки.

Большинство компаний, занимающихся веб-фильтрацией, используют робота для сканирования всего Интернета, который оценивает вероятность того, что контент относится к определенному типу. Полученная база данных затем исправляется ручным трудом на основании жалоб или известных недостатков в алгоритмах сопоставления контента.

Некоторые прокси-серверы сканируют исходящий контент, например, для предотвращения потери данных; или сканировать контент на наличие вредоносного ПО.

Прокси-серверы веб-фильтрации не могут взаимодействовать внутри защищенных сокетов HTTP-транзакций, предполагая цепочку доверия SSL / TLS (Transport Layer Security ) не был изменен. Цепочка доверия SSL / TLS опирается на доверенные корневые центры сертификации.

В настройках рабочего места, где клиент управляется организацией, устройства могут быть настроены на доверие корневому сертификату, закрытый ключ которого известен прокси. В таких ситуациях становится возможным прокси-анализ содержимого транзакции SSL / TLS. Прокси-сервер эффективно управляет атакой «человек посередине», разрешенной доверием клиента к корневому сертификату, которым владеет прокси.

Если целевой сервер фильтрует контент на основе источника запроса, использование прокси-сервера может обойти этот фильтр. Например, к серверу, использующему IP-адрес геолокацию для ограничения своей службы в определенной стране, можно получить доступ с помощью прокси-сервера, расположенного в этой стране, для доступа к службе.

Веб-прокси являются наиболее распространенным средством обхода государственной цензуры, хотя не более 3% интернет-пользователей используют какие-либо инструменты обхода.

Некоторые поставщики прокси-сервисов разрешают предприятиям доступ к своей прокси-сети для перенаправления трафика для бизнес-аналитики.

В некоторых случаях пользователи могут обходить прокси-серверы, которые фильтруют с помощью черных списков, используя службы, предназначенные для проксирования информации из мест, не внесенных в черный список.

Многие учебные заведения блокируют доступ к популярным веб-сайтам, таким как Facebook. Студенты могут использовать прокси-серверы, чтобы обойти эту защиту. Однако, подключаясь к прокси-серверам, они могут подвергаться опасности, передавая через прокси-сервер конфиденциальную информацию, такую как личные фотографии и пароли. Некоторые фильтры содержимого блокируют прокси-серверы, чтобы пользователи не могли использовать их для обхода фильтра.

Многие учебные заведения блокируют доступ к популярным веб-сайтам, таким как Facebook. Студенты могут использовать прокси-серверы, чтобы обойти эту защиту. Однако, подключаясь к прокси-серверам, они могут подвергаться опасности, передавая через прокси-сервер конфиденциальную информацию, такую как личные фотографии и пароли. Некоторые фильтры содержимого блокируют прокси-серверы, чтобы пользователи не могли использовать их для обхода фильтра. Прокси-серверы могут быть установлены для прослушивания потока данных между клиентскими машинами и Интернетом. Весь отправленный или доступный контент, включая отправленные пароли и файлы cookie, может быть захвачен и проанализирован оператором прокси. По этой причине пароли к онлайн-сервисам (таким как веб-почта и банковские операции) всегда следует обмениваться через криптографически защищенное соединение, такое как SSL. Путем объединения прокси-серверов, которые не раскрывают данные об исходном запросчике, можно скрыть действия от глаз адресата пользователя. Однако на промежуточных переходах будет оставлено больше следов, которые можно использовать или предлагать для отслеживания действий пользователя. Если политики и администраторы этих других прокси неизвестны, пользователь может стать жертвой ложного чувства безопасности только потому, что эти детали находятся вне поля зрения и разума. Что представляет собой скорее неудобство, чем риск, пользователи прокси могут оказаться заблокированными для доступа к определенным веб-сайтам, поскольку многочисленные форумы и веб-сайты блокируют IP-адреса от прокси-серверов, которые, как известно, рассылают спам или троллил сайт. Отказ от прокси можно использовать для сохранения конфиденциальности.

A прокси-сервер кэширования ускоряет запросы на обслуживание, извлекая содержимое, сохраненное из предыдущего запроса, сделанного тем же клиентом или даже другими клиентами. Кэширующие прокси-серверы хранят локальные копии часто запрашиваемых ресурсов, что позволяет крупным организациям значительно сократить использование полосы пропускания и затраты на восходящий поток, при этом значительно увеличивая производительность. У большинства интернет-провайдеров и крупных предприятий есть прокси-сервер для кэширования. Кэширующие прокси были первым видом прокси-серверов. Веб-прокси обычно используются для кеширования веб-страниц с веб-сервера. Плохо реализованные прокси-серверы кэширования могут вызывать проблемы, такие как невозможность использования аутентификации пользователя.

Прокси-сервер, предназначенный для смягчения определенных проблем, связанных со связью, или ухудшения качества, - это Прокси-сервер для повышения производительности (PEP). Обычно они используются для повышения производительности TCP при наличии большого времени приема-передачи или высокой потери пакетов (например, в беспроводных или мобильных сетях); или сильно асимметричные ссылки с очень разными скоростями загрузки и скачивания. PEP могут более эффективно использовать сеть, например, объединяя TCP ACK (подтверждения) или сжимая данные, отправленные на прикладном уровне.

Прокси-сервер перевода - это прокси-сервер, который используется для локализации работы веб-сайта для разных рынков. Трафик от глобальной аудитории направляется через прокси-сервер перевода на исходный веб-сайт. Когда посетители просматривают прокси-сайт, запросы возвращаются на исходный сайт, где отображаются страницы. Исходный языковой контент в ответе заменяется переведенным контентом, когда он возвращается через прокси. Переводы, используемые в прокси-сервере, могут быть машинным переводом, переводом, выполненным человеком, или комбинацией машинного и ручного перевода. Различные реализации прокси-сервера перевода имеют разные возможности. Некоторые допускают дальнейшую настройку исходного сайта для местной аудитории, например исключение исходного содержимого или замену исходного содержимого исходным локальным содержимым.

Прокси-сервер может использоваться для автоматического исправления ошибок в прокси-содержимом. Например, система BikiniProxy на лету использует код JavaScript для обнаружения и автоматического исправления ошибок, возникающих в браузере. Другой вид ремонта, который может быть выполнен с помощью прокси, - это устранение проблем с доступностью.

Анонимный прокси-сервер (иногда называемый веб-прокси) обычно пытается анонимизировать веб-серфинг. Анонимайзеры можно разделить на несколько разновидностей. Целевой сервер (сервер, который в конечном итоге удовлетворяет веб-запрос) получает запросы от анонимизирующего прокси-сервера и, таким образом, не получает информацию об адресе конечного пользователя. Однако запросы не являются анонимными для анонимного прокси-сервера, поэтому между прокси-сервером и пользователем существует определенная степень доверия. Многие прокси-серверы финансируются за счет постоянной рекламной ссылки на пользователя.

Контроль доступа : некоторые прокси-серверы реализуют требование входа в систему. В крупных организациях авторизованные пользователи должны войти в систему, чтобы получить доступ к сети. Таким образом, организация может отслеживать использование людьми. Некоторые анонимизирующие прокси-серверы могут пересылать пакеты данных со строками заголовков, такими как HTTP_VIA, HTTP_X_FORWARDED_FOR или HTTP_FORWARDED, которые могут раскрывать IP-адрес клиента. Другие анонимные прокси-серверы, известные как элитные или высокоанонимные прокси, создают впечатление, что прокси-сервер является клиентом. Веб-сайт по-прежнему может подозревать, что используется прокси, если клиент отправляет пакеты, которые включают файл cookie от предыдущего посещения, которое не использовало прокси-сервер с высокой анонимностью. Очистка файлов cookie и, возможно, кеша решит эту проблему.

Рекламодатели используют прокси-серверы для проверки, проверки и обеспечения качества объявлений с геотаргетингом. Сервер объявлений с геотаргетингом проверяет IP-адрес источника запроса и использует базу данных гео-IP для определения географического источника запросов. Использование прокси-сервера, который физически расположен в определенной стране или городе, дает рекламодателям возможность тестировать рекламу с геотаргетингом.

Прокси-сервер может сохранять внутреннюю сетевую структуру компании в секрете, используя преобразование сетевых адресов, что может помочь в безопасности внутренняя сеть. Это делает запросы от машин и пользователей в локальной сети анонимными. Прокси-серверы также можно комбинировать с брандмауэрами.

Неправильно настроенный прокси-сервер может обеспечить доступ к сети, в противном случае изолированной от Интернета.

Прокси-серверы позволяют веб-сайтам делать веб-запросы к внешним ресурсам (например, изображениям, музыкальным файлам и т. д.), когда междоменные ограничения запрещают веб-сайту связываться напрямую с внешними доменами. Прокси-серверы также позволяют браузеру делать веб-запросы к внешнему контенту от имени веб-сайта, когда междоменные ограничения (действующие для защиты веб-сайтов от подобных краж данных) запрещают браузеру прямой доступ к внешним доменам.

Брокеры вторичного рынка используют веб-прокси-серверы для покупки больших запасов ограниченных товаров, таких как ограниченные кроссовки или билеты.

Веб-прокси пересылают HTTP запросы. Запрос от клиента такой же, как обычный HTTP-запрос, за исключением того, что передается полный URL, а не только путь.

GET http://en.wikipedia.org/w/Proxy_server HTTP /1.1 Прокси-авторизация: базовые закодированные-учетные данные Принять: text / html

Этот запрос отправляется на прокси-сервер, прокси делает запрос указанным и возвращает ответ.

HTTP / 1.1 200 OK Content-Type: text / html; charset UTF-8

Некоторые веб-прокси позволяют использовать метод HTTP CONNECT для настройки пересылки произвольных данных через соединение; общая политика - пересылать только порт 443, чтобы разрешить трафик HTTPS.

Примеры веб-прокси-серверов: Apache (с mod_proxy или Traffic Server ), HAProxy, IIS настроен как прокси (например, с маршрутизацией запросов приложений), Nginx, Privoxy, Squid, Varnish (обратный прокси только), WinGate, Ziproxy и Polipo.

Для клиентов проблема сложных или нескольких прокси-серверов решается с помощью прокси-сервера клиент-сервер протокол auto-config (файл PAC).

SOCKS также пересылает произвольные данные после фазы соединения и аналогичен HTTP CONNECT в веб-прокси.

Также известный как перехватывающий прокси, встроенный прокси или принудительный прокси, прозрачный прокси перехватывает нормальный уровень приложения связь без необходимости какой-либо специальной настройки клиента. Клиенты не должны знать о существовании прокси. Прозрачный прокси-сервер обычно расположен между клиентом и Интернетом, при этом прокси-сервер выполняет некоторые функции шлюза или маршрутизатора.

RFC 2616 ( Протокол передачи гипертекста - HTTP / 1.1) предлагает стандартные определения:

«Прозрачный прокси - это прокси, который не изменяет запрос или ответ сверх того, что требуется для аутентификации и идентификации прокси». «Непрозрачный прокси» - это прокси, который изменяет запрос или ответ, чтобы предоставить некоторую дополнительную услугу пользовательскому агенту, такую как службы аннотации групп, преобразование типа носителя, сокращение протокола или фильтрация анонимности ».

TCP Intercept - это функция безопасности фильтрации трафика, которая защищает TCP-серверы от атак TCP SYN flood, которые являются типом атаки типа «отказ в обслуживании». TCP Intercept доступен только для IP-трафика.

В 2009 году Роберт Аугер опубликовал уязвимость безопасности в том, как работают прозрачные прокси-серверы, и группа реагирования на компьютерные чрезвычайные ситуации выпустила рекомендательный список десятков затронутых прозрачных и перехватывающих прокси-серверов.

Перехватывающие прокси-серверы обычно используются на предприятиях для обеспечения соблюдения политики допустимого использования и уменьшения административных издержек, поскольку не требуется настройка браузера клиента. Однако эта вторая причина смягчается такими функциями, как групповая политика Active Directory или DHCP и автоматическое обнаружение прокси.

Перехватывающие прокси-серверы также часто используются интернет-провайдерами в некоторых странах для экономии полосы пропускания восходящего потока и сокращения времени отклика клиентов за счет кэширования. Это чаще встречается в странах, где полоса пропускания более ограничена (например, островные государства) или за нее нужно платить.

Переадресация / перехват TCP-соединения создает несколько проблем. Во-первых, исходный IP-адрес и порт назначения должны каким-то образом быть переданы прокси. Это не всегда возможно (например, если шлюз и прокси находятся на разных хостах). Существует класс межсайтовых атак, которые зависят от определенного поведения перехватывающих прокси-серверов, которые не проверяют или не имеют доступа к информации об исходном (перехваченном) пункте назначения. Эта проблема может быть решена с помощью интегрированного устройства или программного обеспечения на уровне пакетов и приложений, которое затем может передавать эту информацию между обработчиком пакетов и прокси.

Перехват также создает проблемы для аутентификации HTTP, особенно аутентификации с установлением соединения, такой как NTLM, поскольку клиентский браузер считает, что он обращается к серверу, а не к прокси. Это может вызвать проблемы, когда перехватывающий прокси требует аутентификации, а затем пользователь подключается к сайту, который также требует аутентификации.

Наконец, перехват соединений может вызвать проблемы для HTTP-кешей, поскольку некоторые запросы и ответы становятся некэшируемыми общим кешем.

В интегрированных межсетевых экранах / прокси-серверах, где маршрутизатор / межсетевой экран находится на том же хосте, что и прокси, передача исходной информации о месте назначения может выполняться любым способом, например Microsoft TMG или WinGate.

Перехват также может быть выполнен с использованием Cisco WCCP (протокол управления веб-кешем). Этот проприетарный протокол находится на маршрутизаторе и настраивается из кеша, позволяя кешу определять, какие порты и трафик отправляются на него через прозрачное перенаправление от маршрутизатора. Это перенаправление может происходить одним из двух способов: туннелирование GRE (уровень 3 OSI) или перезапись MAC (уровень 2 OSI).

Когда трафик достигает самой прокси-машины, перехват обычно выполняется с помощью NAT (трансляция сетевых адресов). Такие настройки невидимы для клиентского браузера, но оставляют прокси видимым для веб-сервера и других устройств на стороне прокси в Интернете. Последние версии Linux и некоторые версии BSD предоставляют TPROXY (прозрачный прокси), который выполняет прозрачный перехват и подмену исходящего трафика на уровне IP (OSI Layer 3), скрывая IP-адрес прокси от других сетевых устройств.

Для обнаружения наличия перехватывающего прокси-сервера можно использовать несколько методов:

A Веб-прокси CGI принимает целевые URL-адреса с помощью веб-формы в окне браузера пользователя обрабатывает запрос и возвращает результаты в браузер пользователя. Следовательно, его можно использовать на устройстве или в сети, которые не позволяют изменять «истинные» настройки прокси. Первый записанный прокси CGI, называвшийся в то время «rover», но переименованный в 1998 г. в «CGIProxy», был разработан американским ученым-компьютерщиком Джеймсом Маршаллом в начале 1996 г. для статьи Рича Морина в «Unix Review».

Большинство прокси CGI работают на одном из CGIProxy (написанном на языке Perl ), Glype (написанном на языке PHP ) или PHProxy (написанном на языке PHP язык). По состоянию на апрель 2016 года CGIProxy получил около 2 миллионов загрузок, Glype получил почти миллион загрузок, в то время как PHProxy по-прежнему получает сотни загрузок в неделю. Несмотря на снижение популярности из-за VPN и других методов обеспечения конфиденциальности, в сети все еще существует множество прокси CGI.

Некоторые прокси CGI были настроены для таких целей, как , чтобы сделать веб-сайты более доступными для людей с ограниченными возможностями, но с тех пор были отключены из-за чрезмерного трафика, обычно вызванного третьей стороной, рекламирующей службу как средство обхода локальной фильтрации. Поскольку многие из этих пользователей не заботятся о сопутствующем ущербе, который они наносят, организациям стало необходимо скрывать свои прокси, раскрывая URL-адреса только тем, кто пытается связаться с организацией и продемонстрировать подлинную потребность.

Суффикс-прокси позволяет пользователю получать доступ к веб-контенту, добавляя имя прокси-сервера к URL-адресу запрошенного контента (например, "en.wikipedia.org.SuffixProxy.com"). Прокси-серверы с суффиксами проще в использовании, чем обычные прокси-серверы, но они не обеспечивают высокий уровень анонимности и их основное использование - обход веб-фильтров. Однако это редко используется из-за более сложных веб-фильтров.

Vidalia Карта сети Tor.

Vidalia Карта сети Tor. Луковый маршрутизатор (Tor) - это система, предназначенная для обеспечения онлайн-анонимности. Клиентское программное обеспечение Tor направляет интернет-трафик через всемирную добровольную сеть серверов для сокрытия местоположения или использования компьютера пользователя от лица, проводящего наблюдение за сетью или анализ трафика. Использование Tor затрудняет отслеживание интернет-активности и предназначено для защиты личной свободы и конфиденциальности пользователей.

"Луковая маршрутизация "относится к многоуровневой природе службы шифрования: исходные данные шифруются и повторно шифруются несколько раз, а затем отправляются через последовательные ретрансляторы Tor, каждый из которых расшифровывает" слой "шифрования перед передача данных следующему ретранслятору и, в конечном итоге, месту назначения. Это снижает вероятность того, что исходные данные будут расшифрованы или поняты при передаче.

Анонимная сеть I2P ('I2P') - это прокси-сеть, нацеленная на онлайн-анонимность. Она реализует чесночную маршрутизацию, которая является усовершенствованием Tor луковая маршрутизация. I2P полностью распределен и работает, шифруя все сообщения на различных уровнях и ретранслируя их через сеть маршрутизаторов, которыми управляют добровольцы в разных местах. Сохраняя источник информации скрытым, I2P обеспечивает сопротивление цензуре. Цели I2P - защитить личную свободу, конфиденциальность и способность пользователей денный бизнес.

Каждый пользователь I2P запускает маршрутизатор I2P на своем компьютере (узле). Маршрутизатор I2P заботится о поиске других одноранговых узлов и построении через них анонимных туннелей. I2P предоставляет прокси для всех протоколов (HTTP, IRC, SOCKS,...).

Концепция прокси относится к приложению уровня 7 в эталонной модели OSI. Преобразование сетевых адресов (NAT) аналогично прокси, но работает на уровне 3.

В клиентской конфигурации NAT уровня 3 достаточно настроить шлюз. Однако для клиентской конфигурации прокси уровня 7 местом назначения пакетов, которые генерирует клиент, всегда должен быть прокси-сервер (уровень 7), тогда прокси-сервер считывает каждый пакет и определяет истинное место назначения.

Поскольку NAT работает на уровне 3, он менее ресурсоемкий, чем прокси уровня 7, но также менее гибкий. При сравнении этих двух технологий мы можем столкнуться с терминологией, известной как «прозрачный межсетевой экран». Прозрачный брандмауэр означает, что прокси использует преимущества прокси уровня 7 без ведома клиента. Клиент предполагает, что шлюз является NAT на уровне 3, и он не имеет никакого представления о внутренней части пакета, но с помощью этого метода пакеты уровня 3 отправляются на прокси-сервер уровня 7 для исследования.

A DNS прокси-сервер принимает DNS-запросы из (обычно локальной) сети и перенаправляет их на сервер доменных имен в Интернете. Он также может кэшировать записи DNS.

Некоторые клиентские программы запрашивают "SOCKS-ify", что позволяет адаптировать любое сетевое программное обеспечение для подключения к внешним сетям через определенные типы прокси-серверов (в основном SOCKS).

Резидентный прокси-сервер - это посредник, который использует реальный IP-адрес, предоставленный интернет-провайдером (ISP), с физическими устройствами, такими как мобильные телефоны и компьютеры конечных пользователей. Вместо прямого подключения к серверу пользователи домашнего прокси подключаются к цели через резидентные IP-адреса. Затем цель идентифицирует их как обычных пользователей Интернета. Это не позволяет никакому инструменту отслеживания идентифицировать перераспределение пользователя. Любой домашний прокси-сервер может отправлять любое количество одновременных запросов, а IP-адреса напрямую связаны с конкретным регионом.