| Эта статья является частью серии статей о |

| Взлом компьютеров |

|---|

| История |

| Хакерская культура и этика |

| Конференции |

| Компьютерное преступление |

| Инструменты для взлома |

| Сайты практики |

| Вредоносное ПО |

| Компьютерная безопасность |

| Группы |

|

| Публикации |

|

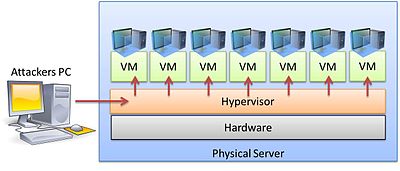

Гиперджекинг - это атака, при которой хакер злонамеренно контролирует гипервизор, который создает виртуальную среду на хосте виртуальной машины (ВМ). Смысл атаки состоит в том, чтобы нацеливаться на операционную систему, которая находится ниже, чем у виртуальных машин, чтобы программа злоумышленника могла запускаться, а приложения на виртуальных машинах над ней не обращали внимания на ее присутствие.

Гиперджекинг

Гиперджекинг Гиперджекинг предполагает установку вредоносного поддельного гипервизора, который может управлять всей серверной системой. Регулярные меры безопасности неэффективны, поскольку операционная система не будет знать, что машина была взломана. В случае гиперджекинга гипервизор специально работает в скрытом режиме и работает под машиной, что затрудняет обнаружение и более вероятно получение доступа к компьютерным серверам, где он может повлиять на работу всего учреждения или компании. Если хакер получает доступ к гипервизору, можно управлять всем, что связано с этим сервером. Когда речь идет о безопасности и защите конфиденциальной информации, гипервизор представляет собой единую точку отказа.

Для успешной атаки с использованием гиперджекинга злоумышленник должен получить контроль над гипервизором следующими способами:

Некоторые базовые конструктивные особенности виртуальной среды могут помочь снизить риски гиперджекинга:

По состоянию на начало 2015 года не было никаких сообщений о реальной демонстрации успешного гиперджекинга, кроме тестирования «доказательства концепции». VENOM уязвимость ( CVE - 2015-3456 ) был обнаружен в мае 2015 года и имел возможность влиять на многие датацентров. Гиперджекинг случается редко из-за сложности прямого доступа к гипервизорам; однако гиперджекинг считается реальной угрозой.